Согласно Verizon, испытание успешно продемонстрировало, что можно заменить текущие процессы безопасности протоколами, которые квантово-доказанные.

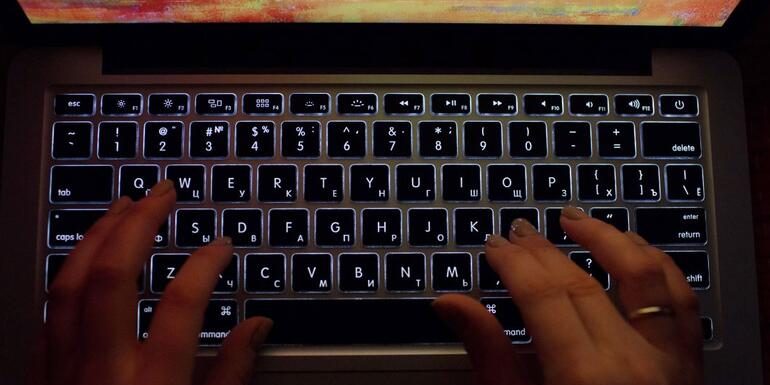

Изображение: Bloomberg / Contributor / Getty Images

Чтобы защитить наши личные коммуникации от будущих атак квантовых компьютеров, Verizon испытывает использование криптографических ключей следующего поколения для защиты виртуальных частных сетей (VPN), которые используются каждый день компании по всему миру, чтобы предотвратить взлом.

Verizon реализовал то, что он описывает как «квантово-безопасную» VPN между одной из лабораторий компании в Лондоне, Великобритания, и американским центром в Эшберне, штат Вирджиния, с использованием ключей шифрования, которые были сгенерированы благодаря публикации — методы квантовой криптографии — это означает, что они достаточно надежны, чтобы противостоять атакам со стороны квантового компьютера.

Согласно Verizon, испытание успешно продемонстрировало, что можно заменить текущие процессы безопасности квантово-защищенными протоколами.

VPN — это распространенный инструмент безопасности, используемый для защиты подключений через Интернет путем создания частной сети из общедоступного Интернет-соединения. Когда пользователь просматривает Интернет с помощью VPN, все его данные перенаправляются через специально сконфигурированный удаленный сервер, управляемый хостом VPN, который действует как фильтр, шифрующий информацию.

Это означает, что IP-адрес пользователя и любые его действия в Интернете, от отправки электронных писем до оплаты счетов, кажутся потенциальным хакерам чушью — даже в небезопасных сетях, таких как общедоступный Wi-Fi, где подслушивать намного проще.

Особенно в последние несколько месяцев, когда многие сотрудники перешли на постоянную работу из дома, VPN стали все более популярным инструментом для обеспечения конфиденциальности и безопасности в Интернете.

Однако технология основана на протоколах криптографии, которые нельзя взломать. Для шифрования данных узлы VPN используют ключи шифрования, которые генерируются хорошо зарекомендовавшими себя алгоритмами, такими как RSA (Ривест – Шамир – Адлеман). Сложность взлома ключа и, следовательно, чтения данных напрямую связана со способностью алгоритма создать настолько сложный ключ, насколько это возможно.

Другими словами, протоколы шифрования в том виде, в каком мы их знаем, по сути, представляют собой огромную математическую проблему, которую необходимо решить хакерам. С существующими компьютерами решить уравнение чрезвычайно сложно, поэтому на данный момент VPN по-прежнему являются безопасным решением. Но ожидается, что квантовые компьютеры принесут огромное количество дополнительных вычислительных мощностей, а вместе с ними и возможность взломать любой криптографический ключ за считанные минуты.

«Многие безопасные коммуникации полагаются на алгоритмы, которые десятилетиями успешно предлагали безопасные криптографические ключи», — сказал ZDNet Венката Джосюла, директор по технологиям Verizon. «Но существует достаточно исследований, говорящих о том, что их можно сломать, когда есть квантовый компьютер с определенной мощностью. Когда это доступно, вы хотите защитить всю свою инфраструктуру VPN».

Один из подходов, над которым работают исследователи, заключается в разработке алгоритмов, которые могут генерировать ключи, которые слишком сложно взломать даже с помощью квантового компьютера. Эта область исследований известна как постквантовая криптография и особенно востребована правительствами во всем мире.

В США, например, Национальный институт стандартов и технологий (NIST) в 2016 году начал глобальное исследование, призывая исследователей предлагать идеи для алгоритмов, которые были бы менее подвержены квантовой атаке. Несколько месяцев назад организация выбрала группу из 15 алгоритмов, которые показали себя наиболее многообещающими.

«NIST возглавляет процесс стандартизации, но мы не хотели ждать его завершения, потому что заставить криптографию измениться во всем мире — довольно сложная задача», — говорит Джосюла. «Это может занять 10 или даже 20 лет, поэтому мы хотели заняться этим как можно раньше, чтобы выяснить последствия».

Verizon обладает значительными объемами инфраструктуры VPN, и компания продает продукты VPN, поэтому команда начала исследовать, как включить постквантовую криптографию прямо сейчас и в существующих сервисах, добавляет Джосюла.

Для тестирования был выбран один из 15 алгоритмов, определенных NIST, под названием Sabre. Sabre генерировал квантово-безопасные криптографические ключи, которые доставлялись на конечные точки — в Лондоне и Эшберне — типичного IPsec VPN через дополнительный уровень инфраструктуры, предоставленный сторонним поставщиком.

Достигнет ли Sabre финального этапа процесса стандартизации NIST, в данном случае не имеет значения, объясняет Джосюла. «Мы пробовали Sabre здесь, но мы будем пробовать другие. Мы можем переключаться с одного алгоритма на другой. Мы хотим иметь такую гибкость, чтобы иметь возможность адаптироваться в соответствии с процессом стандартизации».

Другими словами, тест Verizon показал, что сейчас возможно реализовать кандидатов постквантовой криптографии на каналах инфраструктуры с возможностью перехода по мере необходимости между разными кандидатами на квантово-устойчивые алгоритмы.

Это важно, потому что, хотя до крупномасштабного квантового компьютера может быть больше десяти лет, все же существует вероятность того, что данные, которые в настоящее время зашифрованы с помощью существующих криптографических протоколов, находятся под угрозой.

Угроза известна как «собрать урожай сейчас, расшифровать позже» и относится к возможности того, что хакеры могут собрать огромные объемы зашифрованных данных и сидеть на них, ожидая появления квантового компьютера, способного прочитать все информация.

«Если это ваша тележка для покупок на Amazon, вам может быть все равно, если кто-то увидит ее через десять лет», — говорит Джосюла. «Но вы можете распространить это на свой банковский счет, личный номер и вплоть до государственных секретов. Речь идет о том, насколько далеко в будущем вы видите ценность данных, которыми вы владеете, — а некоторые из них имеют очень долгий срок службы».

Для этого типа данных важно начать думать о долгосрочной безопасности прямо сейчас, что включает риск, связанный с квантовыми компьютерами.

Квантово-безопасная VPN могла бы стать хорошим началом, хотя, как объясняет Джосюла, многие элементы все еще необходимо сгладить. Например, Verizon по-прежнему полагался на стандартные механизмы в своих испытаниях для доставки квантово-защищенных ключей к конечным точкам VPN. Это может стать камнем преткновения, если окажется, что эта фаза процесса не неуязвима для квантовой атаки.

Идея, однако, состоит в том, чтобы предпринять активные шаги для подготовки, вместо того, чтобы ждать наихудшего сценария. Подключение Лондона к Эшберну было первым шагом, и теперь Verizon рассматривает возможность распространения своей квантово-безопасной VPN на другие места.