Российская хакерская группа Digital Revolution утверждает, что взломала подрядчика для ФСБ — российской национальной разведывательной службы — и обнаружила подробности о проекте, предназначенном для взлома устройств Интернета вещей (IoT).

На этой неделе группа опубликовала 12 технических документов, схем и фрагментов кода для проекта под названием «Фронтон».

ZDNet также ознакомилась с документами из первых рук, наряду с BBC Russia, которая впервые обнародовала эту новость ранее в этом году. неделю.

Fronton — ботнет IoT ФСБ

Согласно скриншотам, предоставленным хакерской группой, которые ZDNet попросил исследователей безопасности проанализировать, и основываясь на отчете BBC Russia, опубликованном ранее на этой неделе, мы полагаю, что проект Fronton описывает основы построения ботнета IoT.

Технические документы Fronton были составлены в соответствии с заказом на поставку, размещенным одним из внутренних отделов ФСБ, подразделение № 64829, которое является также o известный как Центр информационной безопасности ФСБ.

Документы поручают ЗАО «ИнформИнвестГруп», российской компании, имеющей давнюю историю выполнения заказов для Министерства внутренних дел России, за создание хакерского инструмента IoT.

По данным BBC, InformInvestGroup, похоже, имеет подразделение — заключил договор с московской компанией-разработчиком программного обеспечения ODT (Oday) LLC, которую, по утверждению Digital Revolution, взломали в апреле 2019 года.

Основываясь на временных метках файлов, проект, похоже, был составлен в 2017 и 2018 годах. Документы в значительной степени ссылаются на Mirai, разновидность вредоносного ПО IoT, которая использовалась для создания массивного ботнета IoT в конце 2016 года, и черпают вдохновение , который затем использовался для запуска разрушительных DDoS-атак против широкого круга целей, от интернет-провайдеров до основных поставщиков интернет-услуг.

В документах предлагается создать подобный ботнет IoT, который будет доступен ФСБ. Согласно спецификациям, ботнет Fronton сможет осуществлять атаки по словарю паролей на устройства IoT, которые все еще используют заводские логины по умолчанию и общие комбинации имени пользователя и пароля. Как только атака по паролю будет успешной, устройство будет порабощено в ботнете.

Fronton предназначался для IoT-камер и сетевых видеорегистраторов

В спецификациях Fronton говорится, что ботнет должен специально предназначаться для интернет-камер безопасности и цифровых рекордеров (NVR). ), который они считают идеальным для проведения DDoS-атак.

«Если они передают видео, у них достаточно большой канал связи для эффективного выполнения DDoS», — говорится в документах, цитируемых BBC Russia.

Приблизительно 95% всего ботнета должно состоять из этих двух типов устройств, говорится в документах, и каждое зараженное устройство должно затем выполнять парольные атаки на другие устройства, чтобы поддерживать ботнет в действии.

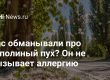

Кроме того, ботнет должен управляться через веб-панель администрирования, размещенную на сервере командования и управления (C & C), размещенном за сетью VPN и прокси-серверов, чтобы скрыть его реальное местоположение.

Изображение с помощью цифровой революции

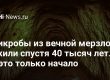

Согласно скриншотам бэкэнда Fronton, ботнет был способен нацеливаться на интеллектуальные устройства на основе Linux, на которые сегодня приходится подавляющее большинство систем IoT. Это позволило бы ориентироваться не только на интеллектуальные камеры и сетевые видеорегистраторы.

Изображение с помощью цифровой революции

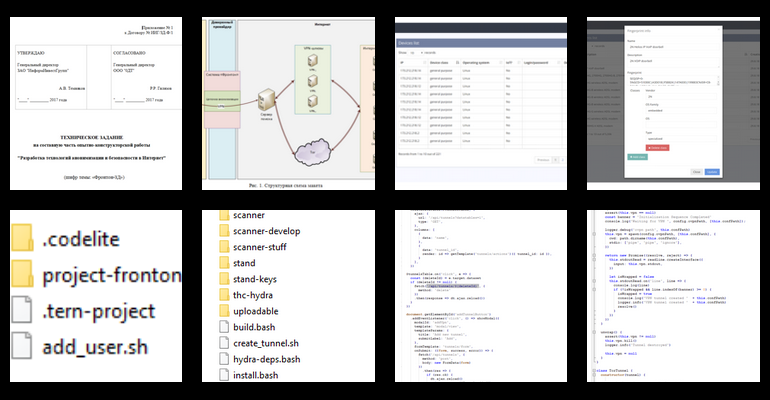

Изображение с помощью цифровой революции

Согласно спецификациям Fronton, использование русского языка и кириллицы было строго запрещено во всем проекте и исходном коде.

Сервер C & C также требовался для быть защищенным паролем, и все неиспользуемые порты должны быть закрыты, чтобы другие хакеры не могли захватить внутреннюю инфраструктуру ботнета.

Российские государственные хакеры имеют историю взлома IoT-устройств

Тот факт, что Российские поддерживаемые государством хакеры заинтересованы в приобретении возможностей взлома IoT, что неудивительно.

В августе 2019 года Microsoft заявила, что она наблюдала, как одна из элитных российских хакерских группировок взломала устройства IoT, чтобы получить доступ к более важная внутренняя сеть цели.

Кроме того, та же группа, известная как APT28, также, как полагают, создала и запустила ботнет IoT VPNFilter, который ФБР снял с производства в 2018 году. Похоже, что Fronton и VPNFilter быть не связанными, по словам исследователей безопасности, которые говорили с ZDNet.

Третий взлом подрядчика ФСБ

Утечки на этой неделе также отмечают третий раз, когда Digital Revolution пропускала файлы от подрядчика ФСБ.

Первой жертвой была компания под названием Quatum, откуда в декабре 2018 года они рассказали о проектах ФСБ по мониторингу социальных сетей.

Второй была компания SyTech, откуда хакеры Ditigal Revolution рассказали о Шесть других проектов ФСБ, от инструментов Tor-busting до программного обеспечения для взлома P2P:

- Nautilus — проект для сбора данных о пользователях социальных сетей (таких как Facebook, MySpace и LinkedIn).

- Nautilus-S — проект для деанонимизации трафика Tor с помощью мошеннических серверов Tor.

- Reward — проект для скрытно проникать в P2P-сети, например, одно использование d for torrents.

- Mentor — проект для мониторинга и поиска почтовых сообщений на серверах российских компаний.

- Hope — проект для исследовать топологию российского интернета и то, как он подключается к сети других стран.

- Tax-3 — проект по созданию закрытой интрасети для хранения информации с высокой чувствительностью государственные деятели, судьи и чиновники местной администрации, отделенные от остальных ИТ-сетей штата.