Остерегайтесь своих принтеров HP. Их можно взломать.

Финская консалтинговая компания по безопасности F-Secure во вторник объявила об обнаружении уязвимостей, затрагивающих более 150 различных многофункциональных принтеров (МФУ) HP. С тех пор HP выпустила исправления для этих уязвимостей, существенно повысив безопасность значительной части своих МФУ.

Тем не менее, сейчас, возможно, хорошее время для компаний и потребителей, чтобы переоценить безопасность своих существующих принтеров и подумать о действиях, чтобы избежать последствий взлома. Тем, кто нуждается в новых принтерах, сезон праздничных покупок может обеспечить хорошие цены.

Учитывая статус HP как ведущего поставщика МФУ, на долю которого приходится около 40 процентов рынка периферийного оборудования, согласно отчету F-Secure, многие компании по всему миру, вероятно, используют уязвимые устройства.

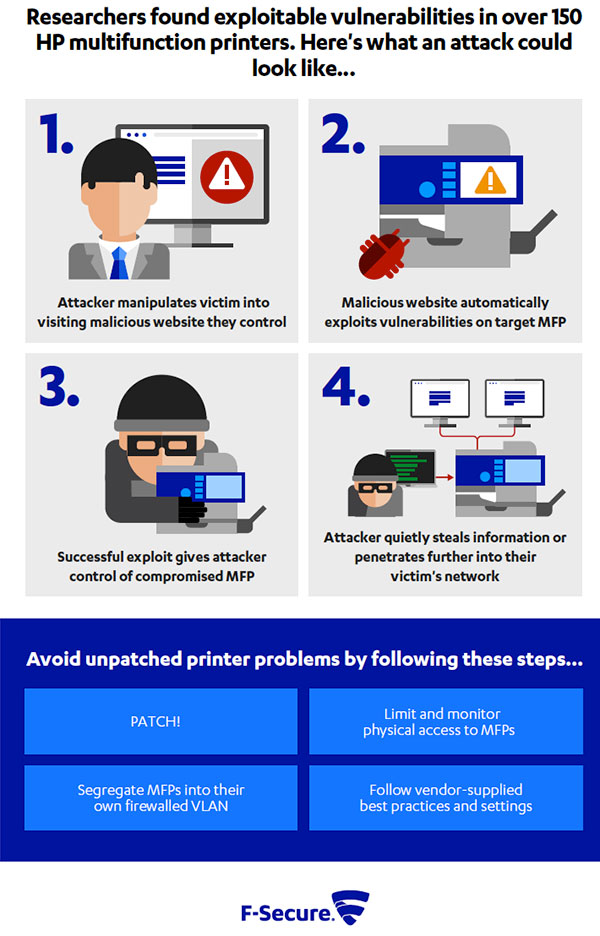

Согласно исследованию F-Secure, злоумышленники могут использовать уязвимости для захвата контроля над устройствами, кражи информации и дальнейшего проникновения в сети для нанесения других видов ущерба.

Консультанты по безопасности F-Secure Тимо Хирвонен и Александр Большев обнаружили уязвимости порта физического доступа (CVE-2021-39237) и уязвимости парсинга шрифтов (CVE-2021-39238) в МФУ HP M725z, входящем в линейку принтеров HP FutureSmart. В рекомендациях по безопасности, опубликованных HP, перечислены более 150 различных продуктов, подверженных этим уязвимостям.

«Легко забыть, что современные МФУ — это полнофункциональные компьютеры, которые злоумышленники могут взломать так же, как другие рабочие станции и конечные точки. И, как и другие конечные точки, злоумышленники могут использовать взломанное устройство, чтобы нанести ущерб инфраструктуре и операциям организации », — говорит Хирвонен

.

Опытные злоумышленники видят в незащищенных устройствах возможности. По его словам, организации, которые не уделяют первоочередное внимание защите своих МФУ, как другие конечные точки, подвергаются атакам, подобным тем, которые задокументированы в нашем исследовании.

Содержание статьи

Академические исследования привели к открытию

По словам Хирвонема, первоначально исследования в области взлома принтеров были мотивированы профессиональным развитием. Два консультанта по безопасности F-Secure хотели вместе работать над проектом взлома оборудования, чтобы узнать о нем больше.

Хотя HP хорошо поработала над обеспечением безопасности МФУ, Большеву потребовалось всего несколько часов, чтобы найти два открытых физических порта, обеспечивающих полный доступ к устройству. Он отметил, что исследование расширилось, чтобы сделать больший упор на скрытность, чтобы разработать некоторые новые инструменты и идеи для использования в красных командах и аналогичных действиях.

«Эти уязвимости затрагивают только принтеры HP и модели, перечисленные в бюллетенях по безопасности HP», — сказал Большев TechNewsWorld.

Анализ вектора атаки

Наиболее эффективный метод атаки заключается в том, чтобы обманом заставить пользователя целевой организации посетить вредоносный веб-сайт. Это подвергает уязвимое МФУ организации так называемой атаке межсайтовой печати.

Веб-сайт автоматически и удаленно распечатал документ, содержащий вредоносный шрифт на уязвимом МФУ. Это, в свою очередь, даст злоумышленнику права на выполнение кода на устройстве.

Злоумышленник с этими правами на выполнение кода может незаметно украсть любую информацию, передаваемую или кэшируемую через MFP. Сюда входят документы, которые распечатаны, отсканированы или отправлены по факсу. Но это также влияет на такую информацию, как пароли и учетные данные, которые подключают устройство к остальной сети.

Рекомендации по обеспечению безопасности МФУ

Рекомендации по обеспечению безопасности МФУ

Хирвонен и Большев связались с HP la весной и вместе с компанией работали над исправлением уязвимостей. Компания HP опубликовала обновления микропрограмм и рекомендации по безопасности для затронутых устройств.

В то время как сложность атаки делает ее непрактичной для некоторых злоумышленников, исследователи говорят, что для организаций, подвергшихся продвинутым атакам, важно обезопасить свои уязвимые МФУ.

Помимо установки исправлений, меры по защите МФУ включают:

- Ограничение физического доступа к МФУ

- Разделение МФУ в отдельной VLAN с межсетевым экраном

- Использование антивирусной защиты -наклейки-тамперы, сигнализирующие о физическом вмешательстве в устройства

- Следуя рекомендациям поставщиков по предотвращению несанкционированного изменения настроек безопасности

- Размещение МФУ в зонах, контролируемых системой видеонаблюдения, для записи любого физического использования взломанных устройств в время его взлома

«Крупные предприятия, компании, работающие в критических секторах, и другие организации, сталкивающиеся с высококвалифицированными, хорошо обеспеченными ресурсами злоумышленниками, должны отнестись к этому серьезно. Нет необходимости паниковать, но они должны оценить свою уязвимость, чтобы быть готовыми к этим атакам », — сказал Хирвонен.

«Атака продвинута, но ее можно смягчить с помощью базовых функций: сегментации сети, управления исправлениями и усиления безопасности», — отметил он.

Подробное техническое описание исследования доступно на F-Secure Labs.

Установка исправлений не автоматическая

HP не выпускает обновления прошивки по беспроводной сети. Поэтому рекомендуется устанавливать обновления микропрограмм принтера, чтобы предотвратить любые попытки взлома в «дикой природе».

«У нас нет свидетельств или сообщений о том, что злоумышленники использовали эти уязвимости в атаках», — предупредил Большев.

Потребители и ИТ-специалисты должны вручную установить исправления для своего оборудования HP. Он сказал, что они должны загружать и применять исправления HP вручную.

Другой вариант, добавил он, — использовать HP Web Jetadmin для удаленного обновления микропрограмм для нескольких принтеров одновременно.

Лучше безопасно, чем сожалеть

По словам Большева, опытный злоумышленник может успешно использовать физические порты за чуть более пяти минут. Выполнение атаки, использующей синтаксический анализатор шрифтов, займет всего несколько секунд.

«Однако это не низко висящие плоды, которые были бы очевидны для многих субъектов угрозы. Проблему синтаксического анализа шрифтов не так-то просто найти или использовать. И все, что требует физического доступа, создает логистические барьеры для преодоления участниками угроз », — пояснил он.

Уязвимости относятся как минимум к 2013 году и затрагивают более 150 Модели принтеров HP. Так много компаний, вероятно, используют уязвимые МФУ.

«Однако, поскольку для использования эксплойта требуется достаточно квалифицированный злоумышленник, небольшие организации не должны паниковать. Но более крупные организации, сталкивающиеся с хорошо обеспеченными ресурсами / высококвалифицированными субъектами угроз и / или организациями, работающими в критических секторах, должны рассматривать это как реалистичный вектор атаки », — заключил Большев.